Bagaimana langkah-langkah membasmi malware di komputermu. Apa saja yang perlu dipersiapkan dan bagaimana melakukannya.

Komputer kamu lambat dan saat menjalankan aplikasi tertentu tiba-tiba komputer reboot sendiri, muncul pesan di bawah layar bahwa komputer “sudah tertular” dan disarankan mengakses Internet untuk mengunduh. Kamu tahu ada yang aneh terjadi. Ketika dibawa ke tempat reparasi komputer, Kamu disarankan memback-up file-file penting dan memformat ulang karena komputer terinfeksi malware. Apakah tidak ada jalan lain untuk mengatasinya?

Malware adalah peranti lunak berbahaya yang merugikan di mana yang termasuk di dalamnya adalah kategori virus, trojan, worm, dialer, hijackers dan sejenisnya. Tujuan mereka jelas untuk merusak, mangganggu atau memperlambat kinerja dan produktivitas dalam berkomputer.

Menggantungkan diri sepenuhnya kepada antivirus tidak akan menjadikan komputer lebih aman. Ibarat membeli peralatan anti kebakaran paling canggih, di mana hidup keluarga tergantung sepenuhnya kepada alat tersebut. Tetapi Kamu bermain api di dalam rumah dan tidak melakukan tindakan pencegahan sama sekali.

Untuk belajar memerangi malware akan membutuhkan waktu untuk menguasainya. Kamu harus belajar mengenal dan mengidentifikasi malware, menyiapkan peralatan dan langkah pembasmiannya. Gali informasi di internet untuk membantu melawan malware tertentu yang susah diberantas.

Siapkan peralatan sebelum maju membasmi malware:

Siapkan peralatan sebelum maju membasmi malware:

1. Process Viewer

Berguna untuk melihat process yang berjalan di memori secara realtime dan melihat file yang dipanggil (dijalankan) oleh process tersebut. Process Explorer dari Sysinternals adalah salah satu yang terbaik. Walaupun begitu Anda memerlukan process viewer lain karena malware local sering menutup jalannya Process Explorer sehingga tidak bisa digunakan. Anda bisa mencari di Google untuk process viewer cadangan lainnya. Salah satu process viewer buatan anak bangsa adalah Proclister. Proclister tidak mempunyai judul aplikasi, sehingga sangat membantu jika Process Explorer gagal dijalankan.

2. Registry dan Startup Viewer

Berguna untuk melihat dan memanipulasi registry. Malware biasanya mencantumkan entri untuk memuat dirinya ke memori saat start-up dan manipulasi terhadap entri tertentu untuk mempertahankan keberadaannya dan mempersulit penghapusan dirinya. Dari beberapa peranti lunak sejenis di internet, Anda boleh mencoba Hijackthis dari Trend Micro dan Autoruns dari Sysinternals.

3. Antivirus (AV)

Jelas untuk membasmi malware Anda membutuhkan antivirus. Anda bisa memakai produk mana saja yang ada di internet selama “daftar buronan”-nya (virus definition) ter-update. AVG Free, Avira Antivir dan Clam adalah antivirus gratis yang sangat bisa diandalkan.

(Peringatan: Jangan memakai produk AV bajakan! Selain denda menanti, Anda bisa diblokir produsen sehingga tidak bisa update berkala. Bahkan ada kemungkinan AV bajakan Anda sendiri diboncengi malware karena Anda mengunduhnya dari situs web “antah berantah”)

4. Antivirus Lokal

Untuk mengimbangi penyebaran malware lokal (Indonesia) dan mendampingi AV dari produsen luar Indonesia, maka Anda membutuhkan AV lokal. Terkadang malware dari Indonesia (umumnya worm) tidak akan terdeteksi oleh AV luar sampai beberapa hari karena belum mendapatkan laporan dan sampel untuk dianalisis.

Beberapa AV lokal yang ada sudah mencapai tahap sangat baik dalam mendeteksi dan membasmi malware Indonesia yang sering menular melalui flash disk. Anda bisa mencoba AnSAV, PCMAV, Gucup AV, Smada AV dan Compactbyte AV. Saya menyarankan AnSAV dan PCMAV. Alasan memilih AnSAV karena kecepatan deteksi, heuristic dan plugins sedangkan PCMAV untuk rilis virus definitionnya yang cepat (didukung salah satu media komputer Indonesia) dan integrasi dengan Clam, sehingga bisa mendeteksi sekitar 200.000 virus sampai sekarang.

5. Antispyware

Mengandalkan antivirus tidaklah cukup untuk membasmi spyware/adware ketika pengguna aktif menggunakan internet. Antispyware bukanlah antivirus dan sebaliknya. Antispyware mengkhususkan diri untuk melakukan deteksi dan pembasmian terhadap spyware/adware. Tidak seperti virus, mereka tidak menyebarkan diri tetapi memanfaatkan ketidaktahuan pengguna dan menggunakannya untuk mengaitkan diri ke dalam sistem operasi untuk memunculkan iklan terus menerus, re-direct ke situs tertentu dan mencuri informasi kebiasaan Anda ketika online. Cobalah AVG Antispyware, Spybot atau Ad-Aware untuk menghilangkan gangguan ini.

6. Unload and Delete

Ketika Anda menemukan file biang kerok lambatnya komputer Anda, Andapun menghapusnya dan kecewa karena file tersebut masih digunakan dan aktif di memori. Untuk benar-benar menghilangkannya gunakan Unlocker, Killbox atau File Assassin. Tugas mereka melakukan unload program di memori dan menghapusnya. Bila tidak bisa, mereka akan mencoba setelah reboot.

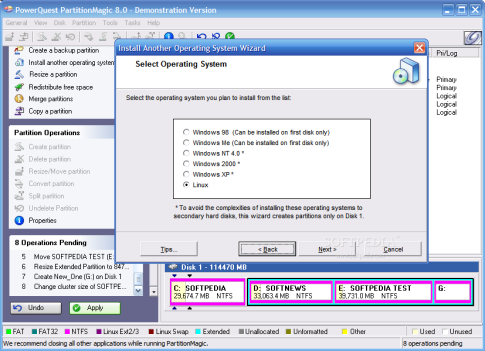

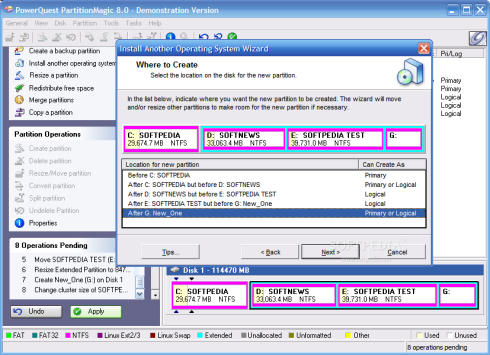

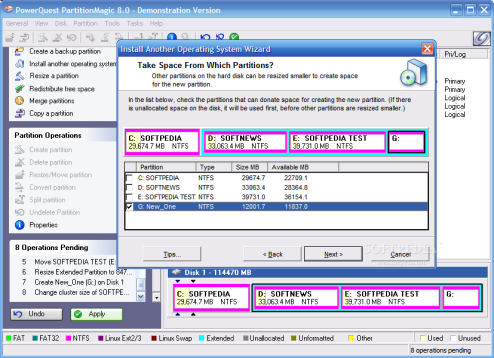

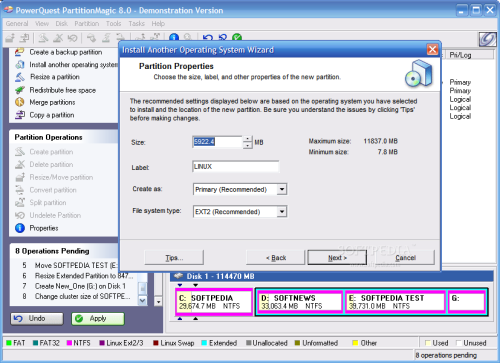

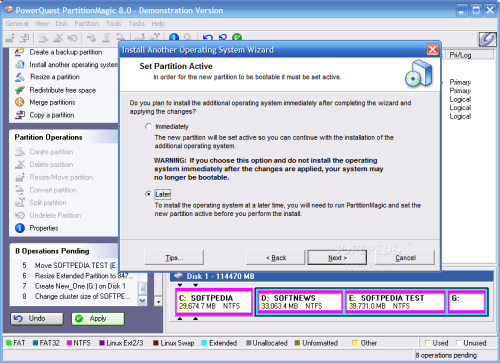

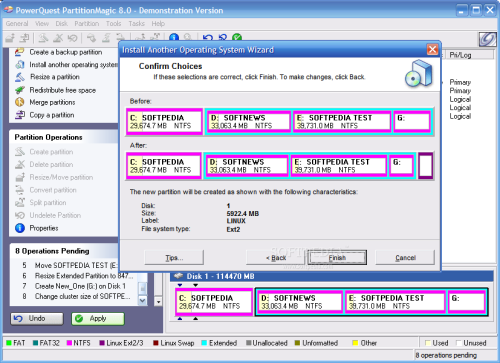

7. OS Live CD

Bila file malware tertentu tidak bisa dihapus karena terlanjur sudah dimuat di memori saat start-up. Bila safe mode juga sudah tidak berguna lagi maka Anda harus melakukan hapus manual melalui live CD. Bart PE atau Linux Live CD bisa digunakan bukan hanya saat menyelamatkan informasi berharga tapi juga menghapus file yang “bandel”. Boot dengan Live CD, lakukan mount ke partisi windows dan berhati-hatilah!

Langkah-langkah membasmi malware:

Langkah-langkah dalam membasmi malware sebenarnya cukup sederhana dan umum. Hanya perlu mengingat “MEM/FILE/REG/BOOT/RESCAN”. Langkah tersebut dijabarkan sebagai berikut:

1. Lumpuhkan di MEMORY

Percuma untuk menjalankan AV bila malware terlanjur aktif di memori. Terkadang AV tidak bisa mematikan process virus di memori, hingga Anda harus ikut membantu memastikan tidak ada lagi yang berbahaya di memori. Langkah ini sangat penting dan harus dilakukan karena menentukan langkah selanjutnya berhasil atau gagal. Anda membutuhkan sedikit latihan untuk membedakan mana process malware dan process legal, karena tidak ada yang baku untuk menentukan nama file atau process tertentu dikategorikan sebagai malware. Untuk ini Anda harus bisa dan terbiasa menggunakan Process Viewer.

2. Hapus/Rename FILE

Jika AV dan antispyware Anda tidak berdaya menghapus file karena selalu terkunci dan tidak bisa dihapus karena terlanjur termuat di memory, maka Anda harus menghapus paksa dengan software “Unload and Delete” atau gunakan fasilitas “hapus ketika reboot”. Jika tidak yakin maka sebagai tindakan pencegahan Anda boleh mengganti ekstensi file tersebut ke non-executable seperti Q5X.

3. Hapus di REGISTRY

Setelah file terhapus, langkah selanjutnya adalah menghapus entri di registry sehingga tidak memanggil file tertentu lagi.

4. REBOOT

Reboot ulang komputer Anda untuk memastikan memory bersih, file “jahat” dihapus saat reboot dan sistem operasi masih berfungsi baik.

5. RESCAN

Walaupun komputer sudah responsif dan bersih, namun tidak ada salahnya dilakukan scan ulang (rescan) untuk memastikan bahwa sistem komputer sudah benar-benar bersih. Jalankan process viewer, registry viewer, AV dan Antispyware sekali lagi.

Jika petunjuk singkat ini memberikan hasil, Selamat! Anda sudah membantu menciptakan ketenangan berkomputer. Jika tidak, jangan putus asa karena semua ini membutuhkan waktu dan latihan. Sebagai pengguna komputer, Anda harus bisa menjaga dan mempraktikkan cara berkomputer yang aman.

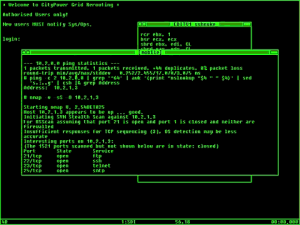

Kemarin dapat email dari Millist Hacking yang saya ikuti, ini ada

Kemarin dapat email dari Millist Hacking yang saya ikuti, ini ada